Yuukk teman – teman kita belajar dan mengenal lebih jauh tentang apa itu SSH (Secure Shell) agar kita lebih banyak tau lagi mengenai protokol kriptografi yang satu ini.

Pengertian SSH

SSH adalah metode untuk remote login yang aman dari satu komputer ke komputer lainnya. Protokol ini berguna untuk pertukaran data antara dua komputer melalui jaringan yang tidak tepercaya dengan aman. SSH melindungi privasi dan integritas identitas, data, dan file yang ditransfer.

SSH menyediakan beberapa pilihan alternatif untuk otentikasi yang kuat, dan melindungi keamanan komunikasi dan integritas dengan enkripsi yang kuat. Ini adalah metode alternatif yang aman untuk protokol login yang tidak dilindungi seperti telnet, rlogin dan metode transfer file yang tidak aman seperti FTP.

Protokol SSH menggunakan enkripsi untuk mengamankan koneksi antara klien dan server. Semua otentikasi pengguna, perintah, keluaran, dan transfer file dienkripsi untuk melindungi dari serangan dalam jaringan.

Sejarah SSH

Protokol Secure Shell (SSH) awalnya dikembangkan oleh Tatu Ylonen pada tahun 1995 sebagai tanggapan atas insiden hacking di jaringan universitas Finlandia. Sebuah sniffer password telah diinstal pada server yang terhubung langsung ke bagian inti, dan ketika ditemukan, ada ribuan nama pengguna dan kata sandi dalam database-nya, termasuk beberapa dari perusahaan Ylonen.

Kejadian itu memicu Ylonen untuk mempelajari kriptografi dan mengembangkan solusi yang bisa dia gunakan untuk remote login melalui Internet dengan aman. Teman-temannya mengusulkan fitur tambahan, dan tiga bulan kemudian, pada bulan Juli 1995, Ylonen menerbitkan versi pertama sebagai open source yaitu OpenSSH. Kemudian Ylonen mengambil protokol untuk standardisasi di IETF dan merancang SSH File Transfer Protocol (SFTP) .

Ylonen masih mengerjakan topik yang terkait dengan Secure Shell, terutama seputar manajemen kunci, serta topik cybersecurity yang lebih luas.

Saat ini, protokol SSH digunakan untuk mengelola lebih dari setengah server web dunia dan hampir setiap komputer Unix atau Linux.

Pakar keamanan informasi dan administrator sistem menggunakannya untuk mengkonfigurasi, mengelola, merawat, dan mengoperasikan sebagian besar firewall, router, switch, dan server di jutaan jaringan dan lingkungan misi penting dunia digital kita. Hal ini juga tertanam di dalam banyak transfer file dan manajemen sistem.

Cara Kerja SSH

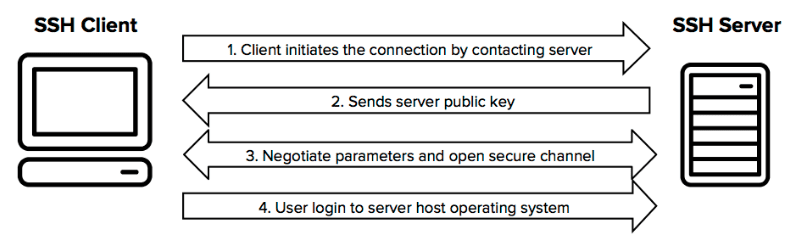

Protokol bekerja pada model client-server, yang berarti bahwa koneksi dibuat oleh klien SSH yang terhubung ke server SSH. Klien SSH menggerakkan proses penyiapan koneksi dan menggunakan kriptografi kunci publik untuk memverifikasi identitas server SSH.

Setelah tahap penyiapan, protokol SSH menggunakan enkripsi simetris dan algoritma hashing yang kuat untuk memastikan privasi dan integritas data yang dipertukarkan antara klien dan server.

Gambar di bawah ini menjelaskan proses penyiapan yang disederhanakan dari koneksi shell yang aman.

SSH bisa digunakan pada system operasi (OS) Windows, Unix, Macintosh, dan OS/2.

Fungsi dan Manfaat SSH

Protokol ini digunakan dalam jaringan perusahaan untuk:

- Menyediakan akses yang aman bagi pengguna dan proses otomatis

- Transfer file interaktif dan otomatis

- Mengeluarkan perintah jarak jauh

- Mengelola infrastruktur jaringan dan komponen sistem misi penting lainnya.

Keuntungan Menggunakan SSH

Keuntungan utama dari protokol SSH adalah memungkinkan enkripsi data bahkan pada koneksi tanpa jaminan. Ini berarti bahwa malware dan potensi hacker atau penyerang akan memiliki ketidakmampuan untuk mendapatkan akses tidak sah ke informasi sensitif yang dimiliki akun kamu, atau yang lebih umum lagi, kredensial masuk.

Dengan menggunakan SSH, kamu dapat melindungi diri dari risiko berikut:

*Routing sumber IP

Sementara sumber routing biasanya digunakan untuk jalur sinyal jaringan jika awalnya gagal, ia juga dapat digunakan oleh malicious users untuk membuat mesin berpikir bahwa ia berbicara dengan yang lain.

*Spoofing DNS

Ini adalah jenis serangan hacking dimana data dimasukkan ke database cache nama server Nama Domain Name System. Hal ini menyebabkan server nama mengembalikan alamat IP yang salah sehingga bisa mengalihkan lalu lintas ke komputer lain. Dari situ mereka bisa mendapatkan informasi sensitif.

*Manipulasi Data

Hal ini cukup jelas, penyerang memperoleh atau mengubah data pada perantara sepanjang rute jaringan. Hal ini sering dilakukan di router dimana data memasuki semacam gateway atau pos pemeriksaan dalam perjalanan menuju tujuannya.

*Sniffing Transmisi Data

Jika menggunakan koneksi yang tidak aman, penyerang dapat melihat data yang masuk, mengumpulkan semua jenis informasi sensitif atau pribadi untuk penggunaan kejahatan mereka sendiri.

*Spoofing alamat IP

Ini mengacu pada proses dimana penyerang menghasilkan paket yang menyertai sumber IP address. Dengan menempa alamat IP sumber, mereka dapat melakukan aktivitas terlarang mereka tanpa mengungkapkan identitas sebenarnya dari komputer sumber dan juga lokasi mereka.

Referensi : www.ssh.com